L’IA en entreprise est devenue incontournable pour maintenir sa compétitivité. Pourtant, dans cette quête d’efficacité, un enjeu crucial est souvent relégué au second plan : la sécurité et la souveraineté des données. Face à l’augmentation significative des cyberattaques (+300% depuis 2020) et au renforcement des cadres réglementaires, une question fondamentale se pose : comment optimiser sa productivité sans exposer ses informations stratégiques ?

Découvrez les 5 clés essentielles pour automatiser avec l’IA en entreprise de manière à la fois performante et sécurisée, applicable à tout secteur d’activité.

Clé n°1 : Évaluer vos besoins et identifier les risques spécifiques

Avez-vous pleinement identifié les données que vous allez confier à vos systèmes automatisés ?

Avant d’engager un processus d’automatisation, une étape préliminaire s’impose : cartographier précisément vos besoins et identifier les risques. Cette première phase, souvent négligée, constitue pourtant le fondement d’une stratégie d’automatisation véritablement sécurisée.

Pourquoi cette étape est-elle indispensable ?

L’automatisation n’est pas une finalité, mais un moyen d’atteindre vos objectifs stratégiques. Sans vision claire, vous risquez d’implémenter des solutions inadaptées susceptibles de créer des vulnérabilités significatives dans votre système d’information.

Comment procéder ? Une méthodologie structurée

1. Identifiez les processus à automatiser en priorité : Établissez une liste hiérarchisée de vos tâches les plus répétitives et chronophages. L’analyse de leur potentiel d’automatisation révélera des gains d’efficacité considérables.

2. Évaluez la sensibilité des données : Catégorisez vos données selon trois niveaux : standard, sensible, critique. Cette classification orientera votre approche de sécurité.

3. Analysez les risques : Organisez une session d’analyse méthodique avec votre équipe pour identifier l’ensemble des scénarios de risque. L’anticipation constitue votre meilleure protection.

4. Définissez vos exigences en matière de souveraineté : Déterminez avec précision où vos données doivent être traitées. Cette décision pourrait s’avérer déterminante pour la conformité et la sécurité de votre projet.

> Cas pratique : Une entreprise de conseil souhaitait automatiser l’analyse de documents confidentiels. Après évaluation, elle a identifié que ces données ne pouvaient être traitées que par des solutions garantissant un hébergement en France. Cette analyse préalable lui a permis de sélectionner une plateforme d’IA comme Swiftask qui offre des garanties de souveraineté avec ses badges « souverain » pour certains modèles d’IA, répondant parfaitement à ses exigences réglementaires.

✅ ACTION RECOMMANDÉE : consacrez un temps défini à l’identification des trois processus de votre entreprise qui bénéficieraient le plus d’une automatisation sécurisée. Documentez les types de données impliquées et leur niveau de sensibilité.

La solution Swiftask

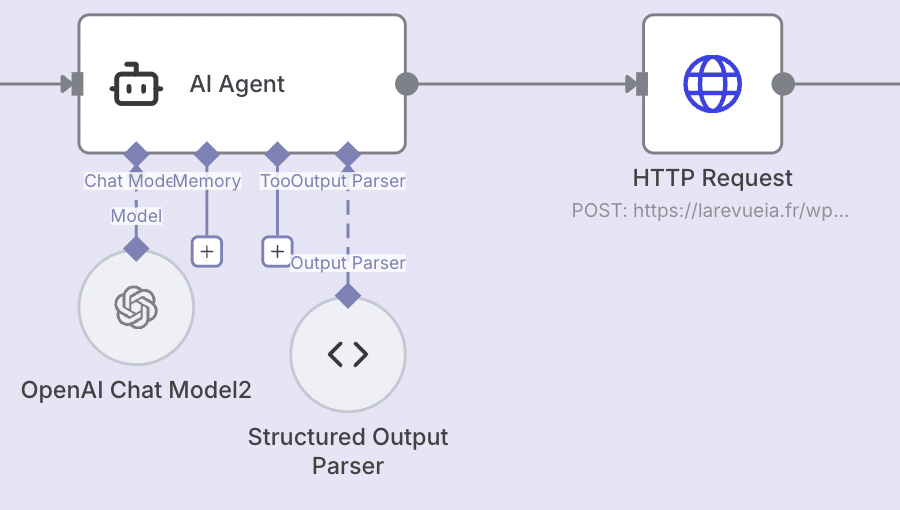

Swiftask propose la création d’agents intelligents de manière simple et intuitive. Pas besoin d’être un fin connaisseur en codage ni programmation ! C’est inutile. Grâce à Swiftask, vous créez votre agent IA de A à Z avec des prompts textuels.

Clé n°2 : Choisir des solutions d’automatisation avec des garanties de sécurité

Votre solution d’automatisation offre-t-elle des protections robustes ou présente-t-elle des vulnérabilités ?

Une fois vos besoins identifiés, le choix des outils d’automatisation devient déterminant. Il convient de noter que toutes les solutions ne présentent pas les mêmes garanties en matière de sécurité et de souveraineté des données.

Les critères essentiels à évaluer — Une approche rigoureuse

1. Localisation des serveurs et hébergement : Où sont stockées vos données ? En France, en Europe, ou dans des juridictions moins protectrices ? La localisation peut constituer un facteur décisif entre conformité et non-conformité réglementaire.

2. Contrôles d’accès et gouvernance : Quelle granularité de gestion des droits la solution propose-t-elle ? Un système de permissions fines est indispensable pour une sécurité optimale.

3. Transparence sur l’utilisation des données : Clarifiez le devenir de vos données une fois confiées au système d’automatisation.

La solution Swiftask

Swiftask transforme l’approche de la sécurité avec son système innovant de badges de souveraineté pour les modèles d’IA. Chaque modèle disponible sur la plateforme présente clairement son niveau de garantie :

– « 100% souverain” : données traitées exclusivement en France

– « Hébergé en France » : infrastructure française avec technologie externe

– « Pas de garantie des données » (orange) : pour les modèles sans garantie spécifique

Cette transparence permet une prise de décision éclairée en fonction de vos exigences de conformité.

✅ ACTION RECOMMANDÉE : Analysez les conditions d’utilisation de votre solution d’automatisation actuelle. Identifiez spécifiquement les clauses relatives à la propriété des données et à leur utilisation. Une lecture attentive peut révéler des risques insoupçonnés.

Clé n°3 : Mettre en place une gouvernance adaptée

Qui détient véritablement le contrôle de votre automatisation ?

L’automatisation sécurisée ne repose pas uniquement sur des outils, mais également sur une gouvernance structurée qui définit clairement les rôles, les responsabilités et les procédures. L’absence d’un tel cadre expose votre organisation à des risques significatifs.

Les piliers d’une gouvernance efficace — Une structure nécessaire

1. Définir une politique de sécurité spécifique à l’automatisation : Ce document constitue votre cadre de référence et votre protection contre les incidents de sécurité.

2. Désigner des responsables : Établissez clairement les responsabilités en cas d’incident de sécurité. La clarté des attributions est essentielle.

3. Établir des procédures de validation : Tout processus automatisé doit impérativement être soumis à une batterie de tests de sécurité avant sa mise en production.

4. Mettre en place un système de gestion des accès : Le principe du moindre privilège constitue une exigence fondamentale de sécurité.

La solution Swiftask

Swiftask propose un système complet de gestion des rôles et des accès (RBAC) qui permet un contrôle précis des autorisations d’accès aux agents IA et aux données. La plateforme offre :

- Création de rôles personnalisés avec permissions granulaires

- Attribution d’agents spécifiques à des groupes, services et/ou rôles dédiés

- Limitation de l’accès aux modèles d’IA selon la sensibilité des données

- Limitation de l’accès de documents selon les groupes, services et/ou rôles

Ce système permet d’appliquer efficacement le principe du moindre privilège, garantissant que chaque utilisateur n’accède qu’aux données strictement nécessaires à ses fonctions.

✅ ACTION RECOMMANDÉE : Procédez à un audit des droits d’accès dans votre organisation. Identifiez les utilisateurs disposant d’accès à des données non essentielles à leurs fonctions.

Clé n°4 : Assurer une surveillance continue et des tests réguliers

Votre automatisation est opérationnelle, mais quels mécanismes de surveillance avez-vous mis en place ?

L’automatisation requiert une vigilance constante et des vérifications régulières pour garantir son bon fonctionnement et sa sécurité dans la durée. Une approche proactive est indispensable.

Les mécanismes de surveillance essentiels — Une vigilance constante

1. Mettre en place une journalisation complète : Chaque action effectuée par vos systèmes automatisés doit être enregistrée. L’absence de traçabilité compromet votre capacité à détecter les menaces.

2. Configurer des alertes : Établissez un système de notification immédiate en cas de détection de comportements anormaux ou suspects.

3. Réaliser des audits périodiques : Planifiez des vérifications régulières. Une évaluation trimestrielle peut prévenir des incidents majeurs.

4. Effectuer des tests d’intrusion : Adoptez une approche proactive en évaluant régulièrement la résistance de vos systèmes face à des tentatives d’intrusion.

✅ ACTION RECOMMANDÉE : Vérifiez la date de votre dernier test d’intrusion. Si cette information n’est pas disponible ou si le test remonte à plus de six mois, programmez une évaluation dans les meilleurs délais.

Clé n°5 : Former et sensibiliser les équipes

La robustesse de vos systèmes est-elle compromise par un manque de formation de vos équipes ?

La dernière clé, souvent sous-estimée mais fondamentale, concerne le facteur humain. Même les systèmes les plus sophistiqués et sécurisés demeurent vulnérables si les utilisateurs ne sont pas adéquatement formés. Quelle priorité accordez-vous à cet aspect ?

Les axes de formation prioritaires — Un investissement stratégique

- Sensibilisation aux risques de sécurité : Vos collaborateurs sont-ils en mesure d’identifier les tentatives de compromission ciblant vos systèmes automatisés ?

- Formation technique : Un utilisateur formé constitue votre première ligne de défense. La méconnaissance représente une vulnérabilité majeure.

- Procédures d’urgence : Les protocoles d’intervention en cas d’incident doivent être parfaitement assimilés avant toute situation critique.

- Bonnes pratiques : Transformez vos utilisateurs en acteurs de votre sécurité plutôt qu’en potentiels vecteurs de risque.

La solution Swiftask

Swiftask propose une approche structurée de l’acculturation à l’IA sécurisée grâce à :

- Des agents d’IA éducatifs qui forment vos équipes de manière interactive

- Des parcours d’apprentissage progressifs adaptés à différents niveaux de compétence

- Des simulations de scénarios de sécurité pour évaluer les connaissances en conditions réelles

- Un système de certification interne pour valider les compétences acquises

La plateforme adopte une méthodologie progressive, permettant aux utilisateurs de se familiariser avec des modèles simples avant d’évoluer vers des outils plus avancés, facilitant ainsi l’adoption tout en renforçant les pratiques sécuritaires.

✅ ACTION RECOMMANDÉE : Évaluez le niveau de connaissance de vos équipes en matière de sécurité des données par un questionnaire ciblé. Les résultats vous permettront d’identifier précisément vos priorités de formation.

Transformez votre organisation en garantissant l’intégrité de vos données

L’automatisation sécurisée représente désormais un impératif stratégique pour toute organisation. En appliquant ces cinq principes fondamentaux, vous ne vous limitez pas à protéger vos données – vous transformez votre entreprise en une organisation plus agile, plus productive et plus résiliente.

Swiftask se distingue comme la solution intégrée qui répond précisément à ce double défi : démocratiser l’IA en entreprise tout en garantissant une gouvernance optimisée. Grâce à ses badges de souveraineté, son système RBAC avancé et ses outils de surveillance intégrés, la plateforme permet de réduire jusqu’à 60% le temps de déploiement de vos projets IA tout en augmentant de 40% l’adoption par vos équipes.

La question stratégique n’est plus de déterminer si l’automatisation est nécessaire, mais comment l’implémenter sans compromettre vos actifs informationnels. La réponse réside dans la sélection d’outils adaptés et l’application de méthodologies éprouvées.

Laisser un commentaire